漏洞描述

libblockdev 是 Linux 上用于块设备管理的底层库,提供统一接口支持分区、文件系统、LVM 和加密等操作。udisks 是基于 D-Bus 的服务,封装调用 libblockdev 等工具,为桌面环境和应用程序提供挂载、格式化等存储管理功能。

受影响版本中,libblockdev 在挂载磁盘分区时遗漏 nosuid 安全标志,导致可在挂载点执行具备特殊权限(如 root 权限)的文件。攻击者拥有 allow_active 权限时,可利用该缺陷挂载恶意文件并执行,进而获取 root 权限。

由于libblockdev默认在较多Linux发行版中提供,该漏洞影响 Ubuntu、Debian、Fedora、openSUSE 等主流发行版,但由于allow_active 权限限制,通常难以单独利用,在SUSE系统中可结合CVE-2025-6018漏洞可将ssh远程低权限用户提升为allow_active用户实现远程利用。

修复版本通过弃用系统默认挂载选项,显式添加 nosuid 和 nodev,防止本地提权漏洞。

| 漏洞名称 | Linux libblockdev 本地提权漏洞 |

|---|---|

| 漏洞类型 | 权限管理不当 |

| 发现时间 | 2025-06-19 |

| 漏洞影响广度 | - |

| MPS编号 | MPS-mqf0-usbi |

| CVE编号 | CVE-2025-6019 |

| CNVD编号 | - |

影响范围

- libblockdev-lvm-dbus@影响所有版本

- libblockdev-lvm-dbus@影响所有版本

- python3-blockdev@影响所有版本

- python3-blockdev@影响所有版本

- libblockdev-crypto@影响所有版本

- libblockdev-dm@影响所有版本

- libblockdev-btrfs-devel@影响所有版本

- libblockdev-kbd@影响所有版本

- libblockdev-lvm@影响所有版本

- libblockdev-mpath@影响所有版本

- libblockdev-mpath-devel@影响所有版本

- libblockdev@影响所有版本

- libblockdev-crypto-devel@影响所有版本

- libblockdev-devel@影响所有版本

- libblockdev-btrfs@影响所有版本

- libblockdev-kbd-devel@影响所有版本

- libblockdev-loop@影响所有版本

- libblockdev-mdraid@影响所有版本

- libblockdev-mdraid-devel@影响所有版本

- libblockdev-nvdimm-devel@影响所有版本

- libblockdev-plugins-all@影响所有版本

- libblockdev-swap@影响所有版本

- libblockdev-dm-devel@影响所有版本

- libblockdev-fs@影响所有版本

- libblockdev-fs-devel@影响所有版本

- libblockdev-loop-devel@影响所有版本

- libblockdev-nvdimm@影响所有版本

- libblockdev-lvm-devel@影响所有版本

- libblockdev-part@影响所有版本

- libblockdev-s390@影响所有版本

- libblockdev-swap-devel@影响所有版本

- libblockdev-part-devel@影响所有版本

- libblockdev-utils@影响所有版本

- python2-blockdev@影响所有版本

- libblockdev-s390-devel@影响所有版本

- libblockdev-vdo@影响所有版本

- libblockdev-utils-devel@影响所有版本

- libblockdev-vdo-devel@影响所有版本

- libblockdev-btrfs@影响所有版本

- libblockdev-btrfs-devel@影响所有版本

- libblockdev-fs-devel@影响所有版本

- libblockdev-loop-devel@影响所有版本

- libblockdev-mdraid-devel@影响所有版本

- libblockdev-part@影响所有版本

- libblockdev-s390@影响所有版本

- libblockdev-crypto@影响所有版本

- libblockdev-crypto-devel@影响所有版本

- libblockdev-kbd-devel@影响所有版本

- libblockdev-loop@影响所有版本

- libblockdev-mpath-devel@影响所有版本

- libblockdev-nvdimm-devel@影响所有版本

- libblockdev@影响所有版本

- libblockdev-kbd@影响所有版本

- libblockdev-lvm@影响所有版本

- libblockdev-mpath@影响所有版本

- libblockdev-devel@影响所有版本

- libblockdev-dm@影响所有版本

- libblockdev-dm-devel@影响所有版本

- libblockdev-fs@影响所有版本

- libblockdev-lvm-devel@影响所有版本

- libblockdev-mdraid@影响所有版本

- libblockdev-nvdimm@影响所有版本

- libblockdev-plugins-all@影响所有版本

- libblockdev-part-devel@影响所有版本

- libblockdev-s390-devel@影响所有版本

- libblockdev-utils@影响所有版本

- libblockdev-vdo-devel@影响所有版本

- libblockdev-utils-devel@影响所有版本

- python2-blockdev@影响所有版本

- libblockdev-swap-devel@影响所有版本

- libblockdev-vdo@影响所有版本

- libblockdev-swap@影响所有版本

- libblockdev@(-∞, 2.30)

- libblockdev@[3.0, 3.2.2)

- libblockdev@[3.3.0, 3.3.1)

修复方案

- 将组件 libblockdev 升级至 2.30 及以上版本

- 将组件 libblockdev 升级至 3.2.2 及以上版本

- 将组件 libblockdev 升级至 3.3.1 及以上版本

参考链接

https://www.oscs1024.com/hd/MPS-mqf0-usbi

Commit

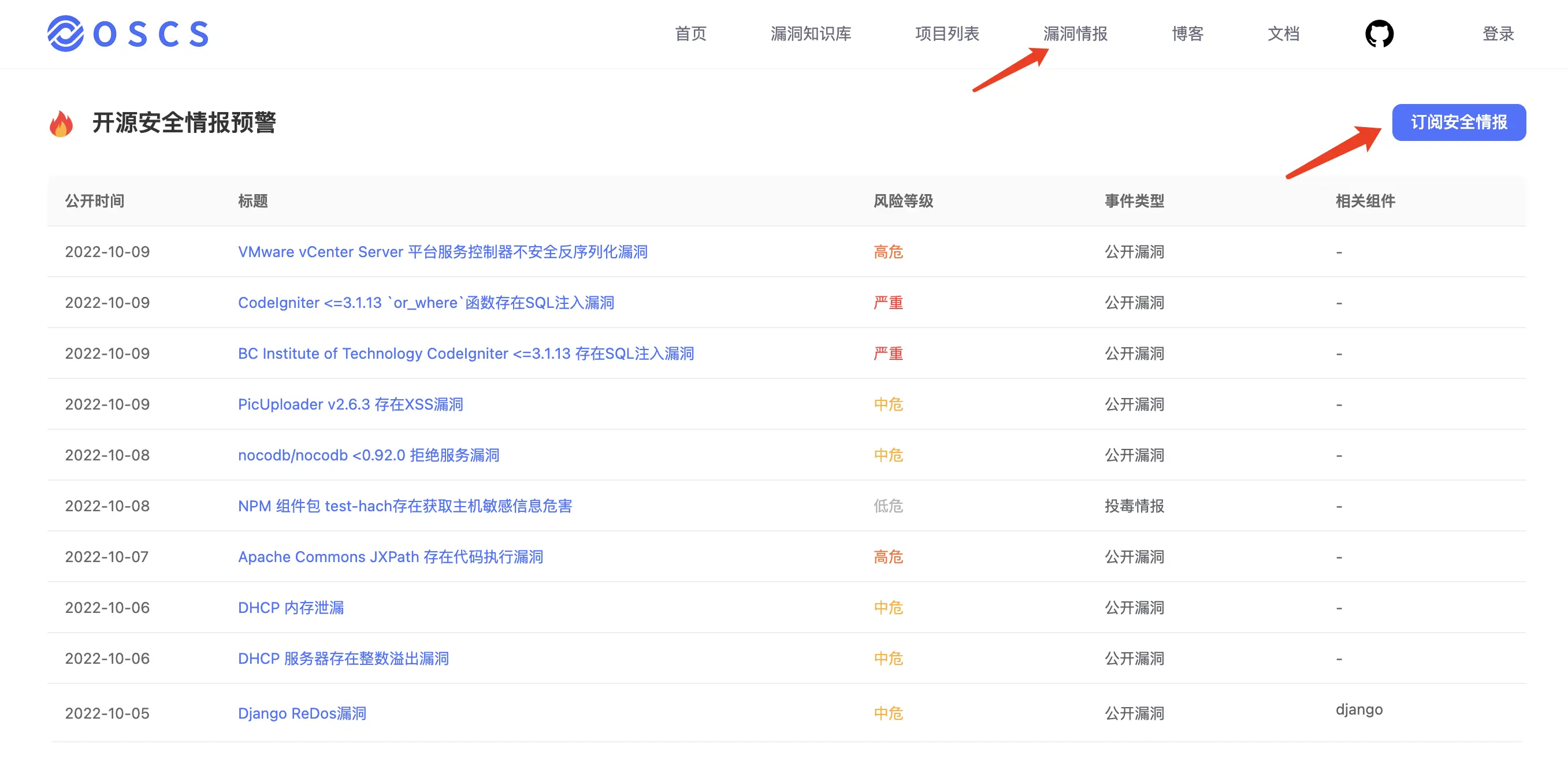

免费情报订阅&代码安全检测

OSCS是国内首个开源软件供应链安全社区,社区联合开发者帮助全球顶级开源项目解决安全问题,并提供实时的安全漏洞情报,同时提供专业的代码安全检测工具为开发者免费使用。社区开发者可以通过配置飞书、钉钉、企业微信机器人获取一手的情报。

免费代码安全检测工具: https://www.murphysec.com/?src=osc

免费情报订阅: https://www.oscs1024.com/cm/?src=osc

具体订阅方式详见: https://www.oscs1024.com/docs/vuln-warning/intro/?src=osc